Er worden dagelijks honderden WordPress websites geïnfecteerd met virussen. Denk hierbij aan bestanden of stukken code die SPAM versturen of ongewenste reclame tonen aan je bezoekers.

Voor een bedrijfswebsite raad ik aan om je WordPress te laten herstellen en beveiligen, zo heb je de zekerheid dat je WordPress virus vrij is maar ook garantie waar je op terug kunt vallen, mocht de infectie ingewikkelder en hardnekkiger zijn dan je had verwacht (Ja dit zijn ze vaak!).

Hoe-dan-ook, voor een WordPress blog of WordPress hobby website die gehackt is, wil je niet te veel geld uitgeven en kun je het virus rustig zelf verwijderen en er later nog eens naar kijken als je wat overgeslagen hebt.

We gaan je zo goed mogelijk door het proces heen slepen om je WordPress virus vrij te krijgen!

Er zullen veel links staan achter termen waar je misschien niet bekend mee bent, bezoek die pagina’s en lees je in zodat je zeker bent dat je het virus goed verwijderd.

Maak eerst een backup van alle bestanden en de database!!

Stap 1 – Het WordPress virus verwijderen

Het virus kan uit enkele bestanden bestaan maar ook uit wel 100 tot 5000 bestanden! Denk hierbij aan een virus dat pagina’s aanmaakt op je server.

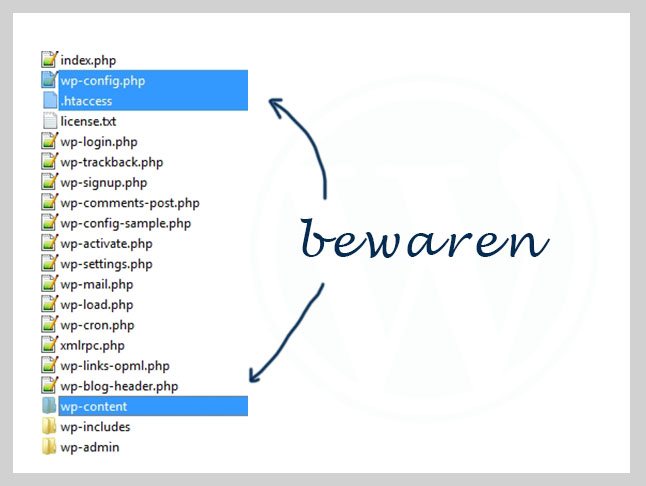

Om niet je gehele WordPress bestand-voor-bestand te moeten nakijken, kun je beginnen met het verwijderen van de standaard WordPress bestanden in de “root” van je website.

Laat de wp-content map, de htaccess en de wp-config staan. Deze bevatten unieke bestanden die je niet wilt overschrijven met een nieuwe WordPress.

Download de nieuwste versie van WordPress.

Stap 2 – De bestanden nakijken op backdoors

Een virus in WordPress bestaat niet alleen uit bestanden, vaak zijn er ook stukjes code (syntax) in je theme of plugins bijgeschreven. De zogenoemde backdoors.

Om deze te vinden kijk je naar de beschrijvingsdatum, zijn alle bestanden van je theme of plugin op 3-05-2015 geplaatst maar is 1 bestand op een afwijkende datum bewerkt of geplaatst.. dan is de kans groot dat er code bij staat die er niet hoort.

Kijk dit bestand dan na, er zal Base64 of eval code in staan die onleesbaar is en afwijkt van de reguliere php opmaak. Verwijder die lijnen code zorgvuldig.

Enkele trucs waar je op moet letten:

- De virus code is vaak in Base64 geschreven maar kan ook 1 simpele lijn php zijn die data doorgeeft of een write-command geeft

- De virus code staat vaak aan het begin-of-eind van een bestand, de automatisering zorgt voor die logica

- Soms hebben ze eerst veel witruimte overgelaten zodat je bestand in het eerste opzicht leeg lijkt, maar dan staat het rechts en moet je scrollen

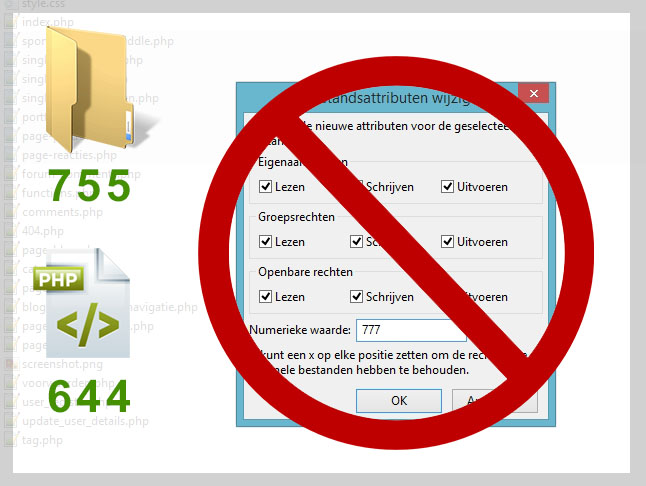

Stap 3 – Bestandsrechten aanpassen

Je wilt natuurlijk niet dat bestanden binnen een dag weer aangepast worden als er nog een virus bestandje achtergebleven is, veel mappen kun je daarom ook zo instellen dat ze niet te bewerken zijn door WordPress of een virus dat geen Username en Password toegang heeft via een FTP software. (Nadeel is dan dat updates handmatig gedaan moeten worden.)

De themebestanden kun je bijvoorbeeld op 644 zetten en de mappen op 555 (het gaat er vooral om dat ze NIET op 777 staan!)

Stap 4 – Een beveiligings plugin installeren

Het voorkomen van een WordPress virus hangt van veel aspecten af, maar een belangrijk punt is de preventieve beveiliging.

Installeer en configureer een beveiligings plugin en zorg er zo voor dat een virus bestand niet zo maar terug kan komen via een lek, en dat je bestandswijzigingen direct opmerkt.

Voor het kiezen van een beveiligings plugin kun je dit artikel lezen.

Stap 5 – Maak een backup

Weer een backup maken? Maar ik ben nu toch klaar? De website heb ik virus vrij gemaakt.

Nou, als je een bestand over het hoofd hebt gezien kan het virus zichzelf weer op de server installeren en in de bestanden. Dit gebeurt dan met een ge-automatiseerd bestand dat dagelijks of wekelijks bestanden naar je server schrijft.

Mocht er toch zo iets gebeuren kun je de backup terug zetten van het moment dat je de website ogenschijnlijk 97% schoon had en kun je de laatste procenten nog even fixen.

Het zelf zoeken naar backdoors etc. is, denk ik, voor de meeste hobbyisten geen optie. Zelf gebruik ik Malcure om mijn website te scannen daarop. Werkt erg goed. Ook andere scanners geprobeerd, maar Malcure vond toch nog bestanden die over het hoofd waren gezien.